电力自动化通信技术中的信息安全分析

摘要:近年来,随着电力建设的快速发展,自动化通信技术中的也网络信息安全要求也不断提高。因此,本文作者主要电力信息系统的数据加密技术中的DES和RSA两类典型加密算法、密匙的生成和管理方案及加密方案的性能进行了分析。

关键词:电力通信;安全;数据加密标准

1.电力通信安全防护体系。电网安全防护工程是一项系统工程,它是将正确的工程实施流程、管理技术和当前能够得到的最好的技术方法相结合的过程。从理论上,电网安全防护系统工程可以套用信息安全工程学模型的方法,信息安全工程能力成熟度模型(SSE-CMM)可以指导安全工程的项目实施过程,从单一的安全设备设置转向考虑系统地解决安全工程的管理、组织和设计、实施、验证等。将上述信息安全模型涉及到的诸多方面的因素归纳起来,最主要的因素包括:策略、管理和技术,这三要素组成了一种简单的信息安全模型。

从工程实施方面讲,信息安全工程是永无休止的动态过程。其设计思想是将安全管理看成一个动态的过程,安全策略应适应网络的动态性。动态自适应安全模型由下列过程的不断循环构成:安全需求分析、实时监测、报警响应、技术措施、审计评估。

2.电力信息系统的数据加密技术

2.1.典型的数据加密算法典型的数据加密算法包括数据加密标准(DES)算法和公开密钥算法(RSA),下面将分别介绍这两种算法。

2.1.1.数据加密标准(DES)算法。目前在国内,随着三金工程尤其是金卡工程的启动,DES算法在POS、ATM、磁卡及智能卡(IC卡)、加油站、高速公路收费站等领域被广泛应用,以此来实现关键数据的保密,如信用卡持卡人的PIN的加密传输,IC卡与POS间的双向认证、金融交易数据包的MAC校验等,均用到DES算法。

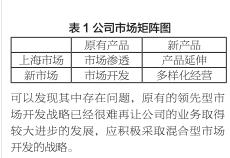

图1DES算法框图

DES加密算法的框图如图1所示。其中明文分组长为64bit,密钥长为56bit。图的左边是明文的处理过程,有3个阶段,首先是一个初始置换IP,用于重排明文分组的64bit数据,然后是具有相同功能的16轮变换,每轮都有置换和代换运算,第16轮变换的输出分为左右两部分,并被交换次序。最后再经过一个逆初始置换IP-1(IP的逆),从而产生64bit的密文。

DES算法具有极高的安全性,到目前为止,除了用穷举搜索法对DES算法进行攻击外,还没有发现更有效的办法。而56位长的密钥的穷举空间为256,这意味着如果一台计算机的速度是每秒检测一百万个密钥,则它搜索完全部密钥就需要将近2285年的时间,可见,对DES处法的攻击是难以实现的。

2.1.2.公开密钥算法(RSA)。公钥加密算法也称非对称密钥算法,用两对密钥:一个公共密钥和一个专用密钥。用户要保障专用密钥的安全;公共密钥则可以发布出去。公共密钥与专用密钥是有紧密关系的,用公共密钥加密信息只能用专用密钥解密,反之亦然。由于公钥算法不需要联机密钥服务器,密钥分配协议简单,所以极大简化了密钥管理。除加密功能外,公钥系统还可以提供数字签名。公共密钥加密算法主要有RSA、Fertzza、Elgama等。

在这些安全实用的算法中,有些适用于密钥分配,有些可作为加密算法,还有些仅用于数字签名。多数算法需要大数运算,所以实现速度慢,不能用于快的数据加密。RSA 使用两个密钥,一个是公钥,一个是私钥。加密时把明文分成块,块的大小可变,但不超过密钥的长度。RSA把明文块转化为与密钥长度相同的密文。一般来说,安全等级高的,则密钥选取大的,安全等级低的则选取相对小些的数。RSA的安全性依赖于大数分解,然而值得注意的是,是否等同于大数分解一直未得到理论上的证明,而破解RSA 是否只能通过大数分解同样是有待证明。

2.1.3.算法比较。DES常见攻击方法有:强力攻击、差分密码分析法、线性密码分析法。对于16个循环的DES来说,差分密码分析的运算为255.1,而穷举式搜索要求255。根据摩尔定律所述:大约每经过18个月计算机的计算能力就会翻一番,加上计算机并行处理及分布式系统的产生,使得DES的抗暴能力大大降低。

RAS的安全性依赖于大整数的因式分解问题。但实际上,谁也没有在数学上证明从c和e计算m,需要对n进行因式分解。可以想象可能会有完全不同的方式去分析RAS。然而,如果这种方法能让密码解析员推导出d,则它也可以用作大整数因式分解的新方法。最难以令人置信的是,有些RAS变体已经被证明与因式分解同样困难。甚至从RAS加密的密文中恢复出某些特定的位也与解密整个消息同样困难。另外,对RAS的具体实现存在一些针对协议而不是针对基本算法的攻击方法。 综合上述内容,对于保密级别不是很高的电力数据,例如日常电量数据,没有必要适用当时最强大的密码系统,直接引用DES密码系统实现一种经济可行的好方案。

2.2.密匙的生成和管理。密钥管理技术是数据加密技术中的重要一环,它处理密钥从生成、存储、备份/恢复、载入、验证、传递、保管、使用、分配、保护、更新、控制、丢失、吊销和销毁等多个方面的内容。它涵盖了密钥的整个生存周期,是整个加密系统中最薄弱的环节,密钥的管理与泄漏将直接导致明文内容的泄漏,那么一切的其它安全技术,无论是认证、接入等等都丧失了安全基础。

密钥管理机制的选取必须根据网络的特性、应用环境和规模。下面对常用的密钥管理机制做详细的分析,以及判断这种管理机制是否适用于无线网络。具体包括以下几个方面:

2.2.1.密钥分配模式。KDC可以是在中心站端,与服务器同在一个逻辑(或物理)服务器(集中式密钥分配),也可以是在与中心站完全对等的一个服务器上(对等式密钥分配)。如果KDC只为一个子站端分发密钥,应该采用集中式,如果KDC为许多的同级子站分发密钥,应该采用对等式。由上文的分析来看,显然应该采用集中式的分配方案,将KDC建立在中心站中。

2.2.2.预置所有共享密钥。网络中的每个节点都保存与其它所有节点的共享密钥。如果网络规模为n个节点,那么每个节点需要存储n-1个密钥。这种机制在网络中是不现实的。网络一般具有很大的规模,那么节点需要保存很多密钥而节点的内存资源又非常有限,因此这种密钥分配机制会占用掉巨大的存储资源,也不利于动态拓扑下新节点的加入。

2.2.3.密钥的生成和分发过程。采用一时一密方式,生成密钥时间可以通过预先生成解决;传输安全由密钥分发制完成;密钥不用采取保护、存储和备份措施;KDC也容易实现对密钥泄密、过期销毁的管理。电力自动化数据加密传输的方案中,密钥的分发建议采用X.509数字证书案,并且不使用CA,而是采用自签名的数字证书,其中KDC的可信性由电力控制中心自己承担。由于方案中将KDC建立在中心站中,因此只要保证中心站的信

息安全,就不虞有泄密的危险。

2.2.4.密钥启动机制。目前电力系统中运行的终端,一般是启动接入数据网络就进行实时数据的传输。采用实时数据加密机制后,数据的传输必须在身份认证和第一次密钥交换成功之后才能开始数据传输。在数据传输过程中,一时一密机制将定时或不定时地交换密钥,此时密钥的启动和同步成为非常重要的问题。

2.2.5.随机数的生成。一时一密的密钥生成方式需要大量的随机数。真正的随机数难以获取,一般由技术手段生成无偏的伪随机性数列。在电力系统应用中,一般可以采用三种手段得到[4]:a)通过随机现象得到。如记录环境噪音、每次击键、鼠标轨迹、当前时刻、CPU负荷和网络延迟等产生的随机数,然后对其进行异或、杂凑等去偏技术,通过一系列的随机性检验后,就可以得到较满意的伪随机数。b)通过随机数算法得到。如线性同余算法,Meyer的循环加密算法,ANSIX9.17算法等。c)以前一次的随机密钥为随机种子,生成新的随机密钥。

3.结束语。在电力建设中,电力通信网作为电网发展的基础设施,不但要保障电网的安全、经济运行,同时更应该提高电网企业信息化水平和网络安全防护体系,从而使企业的安全得到有效的保障。

参考文献

[1]刘晓星,胡畅霞,刘明生.公钥加密算法RSA 的一种快速实现 方法[J].信息安全,2006.

[2]石季英,张磊,曹明增等.一种基于混沌理论的分布式系统的加密算法[J].计算机仿真,2006.

关键词:电力通信;安全;数据加密标准

1.电力通信安全防护体系。电网安全防护工程是一项系统工程,它是将正确的工程实施流程、管理技术和当前能够得到的最好的技术方法相结合的过程。从理论上,电网安全防护系统工程可以套用信息安全工程学模型的方法,信息安全工程能力成熟度模型(SSE-CMM)可以指导安全工程的项目实施过程,从单一的安全设备设置转向考虑系统地解决安全工程的管理、组织和设计、实施、验证等。将上述信息安全模型涉及到的诸多方面的因素归纳起来,最主要的因素包括:策略、管理和技术,这三要素组成了一种简单的信息安全模型。

从工程实施方面讲,信息安全工程是永无休止的动态过程。其设计思想是将安全管理看成一个动态的过程,安全策略应适应网络的动态性。动态自适应安全模型由下列过程的不断循环构成:安全需求分析、实时监测、报警响应、技术措施、审计评估。

2.电力信息系统的数据加密技术

2.1.典型的数据加密算法典型的数据加密算法包括数据加密标准(DES)算法和公开密钥算法(RSA),下面将分别介绍这两种算法。

2.1.1.数据加密标准(DES)算法。目前在国内,随着三金工程尤其是金卡工程的启动,DES算法在POS、ATM、磁卡及智能卡(IC卡)、加油站、高速公路收费站等领域被广泛应用,以此来实现关键数据的保密,如信用卡持卡人的PIN的加密传输,IC卡与POS间的双向认证、金融交易数据包的MAC校验等,均用到DES算法。

图1DES算法框图

DES加密算法的框图如图1所示。其中明文分组长为64bit,密钥长为56bit。图的左边是明文的处理过程,有3个阶段,首先是一个初始置换IP,用于重排明文分组的64bit数据,然后是具有相同功能的16轮变换,每轮都有置换和代换运算,第16轮变换的输出分为左右两部分,并被交换次序。最后再经过一个逆初始置换IP-1(IP的逆),从而产生64bit的密文。

DES算法具有极高的安全性,到目前为止,除了用穷举搜索法对DES算法进行攻击外,还没有发现更有效的办法。而56位长的密钥的穷举空间为256,这意味着如果一台计算机的速度是每秒检测一百万个密钥,则它搜索完全部密钥就需要将近2285年的时间,可见,对DES处法的攻击是难以实现的。

2.1.2.公开密钥算法(RSA)。公钥加密算法也称非对称密钥算法,用两对密钥:一个公共密钥和一个专用密钥。用户要保障专用密钥的安全;公共密钥则可以发布出去。公共密钥与专用密钥是有紧密关系的,用公共密钥加密信息只能用专用密钥解密,反之亦然。由于公钥算法不需要联机密钥服务器,密钥分配协议简单,所以极大简化了密钥管理。除加密功能外,公钥系统还可以提供数字签名。公共密钥加密算法主要有RSA、Fertzza、Elgama等。

在这些安全实用的算法中,有些适用于密钥分配,有些可作为加密算法,还有些仅用于数字签名。多数算法需要大数运算,所以实现速度慢,不能用于快的数据加密。RSA 使用两个密钥,一个是公钥,一个是私钥。加密时把明文分成块,块的大小可变,但不超过密钥的长度。RSA把明文块转化为与密钥长度相同的密文。一般来说,安全等级高的,则密钥选取大的,安全等级低的则选取相对小些的数。RSA的安全性依赖于大数分解,然而值得注意的是,是否等同于大数分解一直未得到理论上的证明,而破解RSA 是否只能通过大数分解同样是有待证明。

2.1.3.算法比较。DES常见攻击方法有:强力攻击、差分密码分析法、线性密码分析法。对于16个循环的DES来说,差分密码分析的运算为255.1,而穷举式搜索要求255。根据摩尔定律所述:大约每经过18个月计算机的计算能力就会翻一番,加上计算机并行处理及分布式系统的产生,使得DES的抗暴能力大大降低。

RAS的安全性依赖于大整数的因式分解问题。但实际上,谁也没有在数学上证明从c和e计算m,需要对n进行因式分解。可以想象可能会有完全不同的方式去分析RAS。然而,如果这种方法能让密码解析员推导出d,则它也可以用作大整数因式分解的新方法。最难以令人置信的是,有些RAS变体已经被证明与因式分解同样困难。甚至从RAS加密的密文中恢复出某些特定的位也与解密整个消息同样困难。另外,对RAS的具体实现存在一些针对协议而不是针对基本算法的攻击方法。 综合上述内容,对于保密级别不是很高的电力数据,例如日常电量数据,没有必要适用当时最强大的密码系统,直接引用DES密码系统实现一种经济可行的好方案。

2.2.密匙的生成和管理。密钥管理技术是数据加密技术中的重要一环,它处理密钥从生成、存储、备份/恢复、载入、验证、传递、保管、使用、分配、保护、更新、控制、丢失、吊销和销毁等多个方面的内容。它涵盖了密钥的整个生存周期,是整个加密系统中最薄弱的环节,密钥的管理与泄漏将直接导致明文内容的泄漏,那么一切的其它安全技术,无论是认证、接入等等都丧失了安全基础。

密钥管理机制的选取必须根据网络的特性、应用环境和规模。下面对常用的密钥管理机制做详细的分析,以及判断这种管理机制是否适用于无线网络。具体包括以下几个方面:

2.2.1.密钥分配模式。KDC可以是在中心站端,与服务器同在一个逻辑(或物理)服务器(集中式密钥分配),也可以是在与中心站完全对等的一个服务器上(对等式密钥分配)。如果KDC只为一个子站端分发密钥,应该采用集中式,如果KDC为许多的同级子站分发密钥,应该采用对等式。由上文的分析来看,显然应该采用集中式的分配方案,将KDC建立在中心站中。

2.2.2.预置所有共享密钥。网络中的每个节点都保存与其它所有节点的共享密钥。如果网络规模为n个节点,那么每个节点需要存储n-1个密钥。这种机制在网络中是不现实的。网络一般具有很大的规模,那么节点需要保存很多密钥而节点的内存资源又非常有限,因此这种密钥分配机制会占用掉巨大的存储资源,也不利于动态拓扑下新节点的加入。

2.2.3.密钥的生成和分发过程。采用一时一密方式,生成密钥时间可以通过预先生成解决;传输安全由密钥分发制完成;密钥不用采取保护、存储和备份措施;KDC也容易实现对密钥泄密、过期销毁的管理。电力自动化数据加密传输的方案中,密钥的分发建议采用X.509数字证书案,并且不使用CA,而是采用自签名的数字证书,其中KDC的可信性由电力控制中心自己承担。由于方案中将KDC建立在中心站中,因此只要保证中心站的信

息安全,就不虞有泄密的危险。

2.2.4.密钥启动机制。目前电力系统中运行的终端,一般是启动接入数据网络就进行实时数据的传输。采用实时数据加密机制后,数据的传输必须在身份认证和第一次密钥交换成功之后才能开始数据传输。在数据传输过程中,一时一密机制将定时或不定时地交换密钥,此时密钥的启动和同步成为非常重要的问题。

2.2.5.随机数的生成。一时一密的密钥生成方式需要大量的随机数。真正的随机数难以获取,一般由技术手段生成无偏的伪随机性数列。在电力系统应用中,一般可以采用三种手段得到[4]:a)通过随机现象得到。如记录环境噪音、每次击键、鼠标轨迹、当前时刻、CPU负荷和网络延迟等产生的随机数,然后对其进行异或、杂凑等去偏技术,通过一系列的随机性检验后,就可以得到较满意的伪随机数。b)通过随机数算法得到。如线性同余算法,Meyer的循环加密算法,ANSIX9.17算法等。c)以前一次的随机密钥为随机种子,生成新的随机密钥。

3.结束语。在电力建设中,电力通信网作为电网发展的基础设施,不但要保障电网的安全、经济运行,同时更应该提高电网企业信息化水平和网络安全防护体系,从而使企业的安全得到有效的保障。

参考文献

[1]刘晓星,胡畅霞,刘明生.公钥加密算法RSA 的一种快速实现 方法[J].信息安全,2006.

[2]石季英,张磊,曹明增等.一种基于混沌理论的分布式系统的加密算法[J].计算机仿真,2006.